Grunden för allt arbete med informationssäkerhet, för alla bolag, är ett kontinuerligt och systematiskt arbetssätt. Genomförs det på rätt sätt resulterar det i att en rad olika säkerhetsfunktioner identifieras. Men vilka åtgärder är de viktigaste för att uppnå säkerhet i sina SCADA-system?

Historiskt har OT-system såsom SCADA-system varit helt frikopplade från omvärlden. I takt med samhällets digitalisering har behovet att koppla samman OT-system med IT-systemen ökat. Denna integration är en stor utmaning ur säkerhetssynpunkt då risken finns att någon olovandes påverkar eller ändrar i systemet. Eftersom många OT-system utför samhällskritiska uppgifter får detta helt enkelt inte ske.

Nya direktiv såsom NIS direktivet och den nya säkerhetsskyddslagen ställer dessutom nya, högre krav på bolag inom kritisk infrastruktur vad gäller informationssäkerhet. Hur gör man då för att uppnå säkerhet i sina SCADA-system?

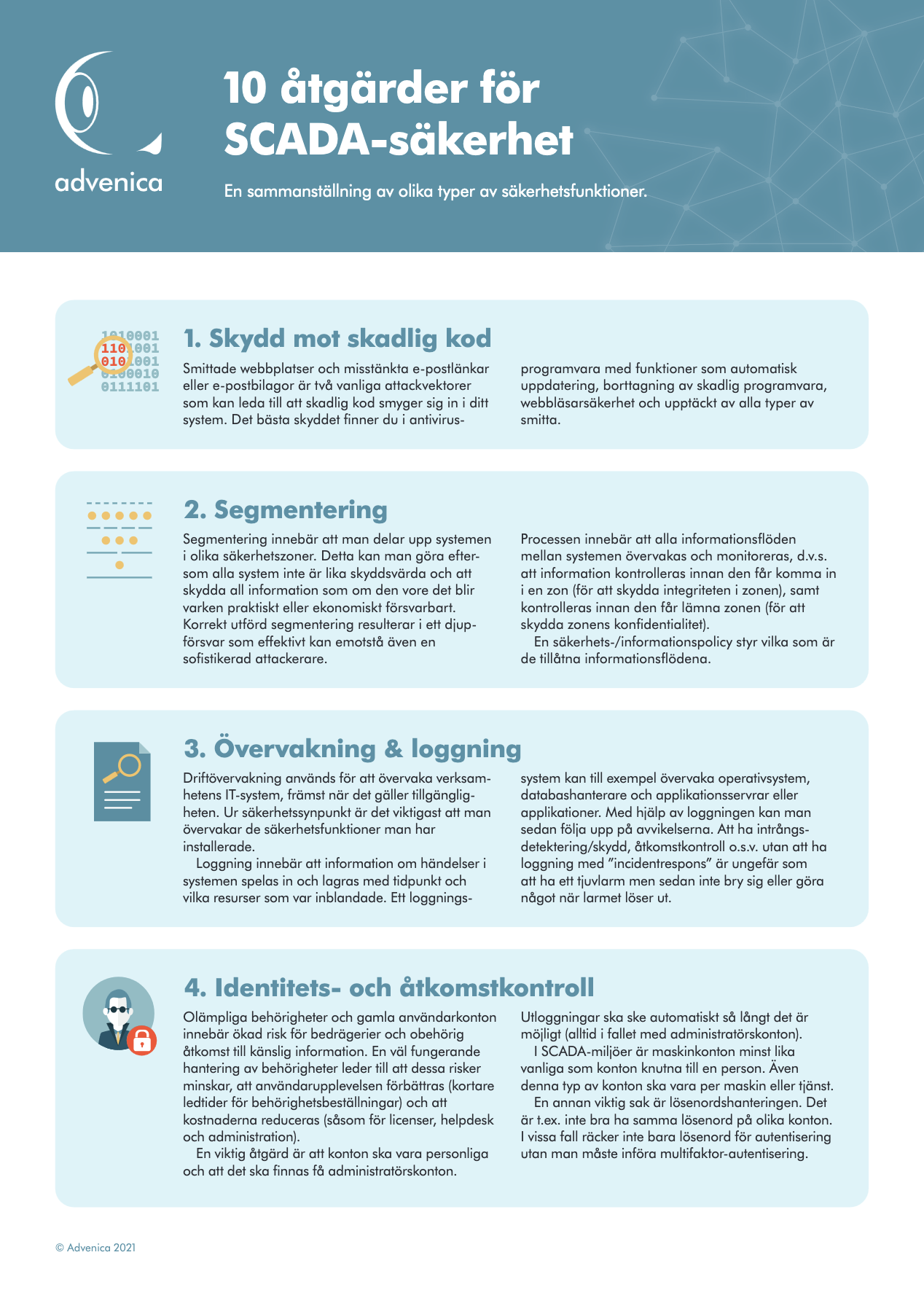

Hur uppnår man säkerhet i SCADA-system – 10 åtgärder som behövs

Grunden för allt arbete med informationssäkerhet, för alla bolag, är ett kontinuerligt och systematiskt arbetssätt. Genomförs det på rätt sätt resulterar det i att en rad olika säkerhetsfunktioner identifieras.

Vår guide ”10 åtgärder för SCADA-säkerhet” sammanställer de olika typerna av säkerhetsfunktioner som man brukar landa i att man behöver arbeta med.

1. Skydd mot skadlig kod

Det bästa skyddet mot skadlig kod finner du i antivirusprogramvara med funktioner som automatisk uppdatering, borttagning av skadlig programvara, webbläsarsäkerhet och upptäckt av alla typer av smitta.

2. Segmentering

Segmentering innebär att man delar upp systemen i olika säkerhetszoner. Detta kan man göra eftersom eftersom alla system inte är lika skyddsvärda och att skydda all information som om den vore det, blir varken praktiskt eller ekonomiskt försvarbart.

3. Övervakning & loggning

Driftövervakning används för att övervaka verksamhetens IT-system, främst när det gäller tillgängligheten. Loggning innebär att en fil (oftast en vanlig textfil) lagrar uppgifter om en händelse med tidpunkt och vilka resurser som var inblandade.

4. Identitets- och åtkomstkontroll

Olämpliga behörigheter och gamla användarkonton innebär ökad risk för bedrägerier och obehörig åtkomst till känslig information. En väl fungerande hantering av behörigheter leder till att dessa risker minskar, att användarupplevelsen förbättras (kortare ledtider för behörighetsbeställningar) och att kostnaderna reduceras (såsom för licenser, helpdesk och administration).

5. Intrångsdetektering

Intrångsdetektering är processen för att identifiera olovlig aktivitet i nätverk och system. Ett intrångsdetekteringssystem analyserar information från olika källor i syfte att identifiera möjliga säkerhetsöverträdelser.

6. Kryptering

Kryptering är att göra information svårläslig för alla som inte ska kunna läsa den. För att göra informationen läslig igen krävs dekryptering.

7. Härdning

Att härda en dator innebär att man säkerställer att endast de användarbehörigheter som behöver finnas på en given dator finns där, övriga tar man helt enkelt bort.

8. Mjukvaruuppdateringar

De säkerhetsuppdateringar som kommer med jämna mellanrum på en dator eller telefon, de ska man verkligen se till att göra.

9. Säker fjärråtkomst

Fjärråtkomst kan göras säker genom att använda RDP och skydda jumpservern med en explicit säkerhetslösning.

10. Fysisk säkerhet

Det spelar ingen roll om man skyddar sitt IT-system ”logiskt” med åtkomstkontroll, segmentering, härdning, osv. om man tillåter fri fysisk tillgång till systemen eller direkt till den process som systemen är

ämnade att styra.

Se vår guide längst upp på sidan för att läsa mer om varje punkt!

Notera att saker som utbildad och säkerhetsmedveten personal, tydlig ansvarsfördelning, fungerande styrning, instruktioner och rutiner tillkommer utöver denna lista.

Om du känner dig osäker på hur du går tillväga med någon eller flera av dessa åtgärder är du välkommen att kontakta oss på Advenica. Vi har lång erfarenhet av informationssäkerhet gällande kritisk information och kan erbjuda både råd och expertis samt olika produkter och tjänster som löser dina utmaningar.